[vc_row][vc_column][vc_column_text] Способы защиты данных всегда волновали, и еще долго будут волновать всех специалистов IT сферы. Но важно не только чтобы защита была, но и была эффективной, недорогой. Поэтому, прежде чем переходить на самые дорогостоящие продукты обеспечения безопасности данных необходимо просчитать те ценности, которые Вы получите, покупая себе программное обеспечение.

Способы защиты данных всегда волновали, и еще долго будут волновать всех специалистов IT сферы. Но важно не только чтобы защита была, но и была эффективной, недорогой. Поэтому, прежде чем переходить на самые дорогостоящие продукты обеспечения безопасности данных необходимо просчитать те ценности, которые Вы получите, покупая себе программное обеспечение.

Как выбрать подходящие защитные меры для Ваших данных

[vc_message]Узнать больше о выборе межсетевого экрана Вы можете тут.[/vc_message]

Вот несколько показателей, которые необходимо учитывать для того, чтобы точно выбрать защитное ПО:

- Цена самого защитного ПО и его полная установка на Ваше оборудование;

- Требования, которые нужно выполнять для необходимой работоспособности ПО (поддержка, тесты);

- Совместимость с оборудованием и корректировки в плане его производительности после внедрения;

- Стоимость дальнейшей подписки;

- Человеко-часы работников, которые будут заниматься поддержкой высокого уровня работоспособности ПО.

В итоге, сейчас специалисты КПД ПО сферы обеспечения защиты данных рассчитывают по следующей формуле:

(стоимость устранения последствий вредоносных атак до внедрения защитного ПО) – (стоимость устранения последствий вредоносных атак после внедрения защитного ПО) – (стоимость годовой подписки на полноценное обеспечение работоспособности ПО) = ценность ПО для Вашей компании

Но это «прописные истины» любого специалиста. Как показывает практика, стоит от итоговой цифры отнимать стоимость (человеко-часов персонала + снижение производительности или покупку дополнительного оборудования для поддержания работоспособности сети + сопутствующие расходы). Да, это несколько снизит «экономию», зато адекватно покажет, насколько полезно будет для Вашей компании это программное обеспечение.

Если Вы определились с ценой, обязательно учтите следующие важные неценовые характеристики софта по обеспечению безопасности:

- Удобная настройка архитектуры ПО;

- Обеспечение стойкой защиты (противодействие либо сдерживание вредоносных атак);

- Легкое обновление и поддержка;

- Максимальная автоматизация процессов;

- Отсутствие конфликтов с оборудованием;

- Наличие разделений «администратор» и «пользователь»;

- Своевременное оповещение при необходимости;

По своей сути, ПО должно если не пресекать все хакерские атаки, то сдерживать их точно. Именно так и работают межсетевые экраны.

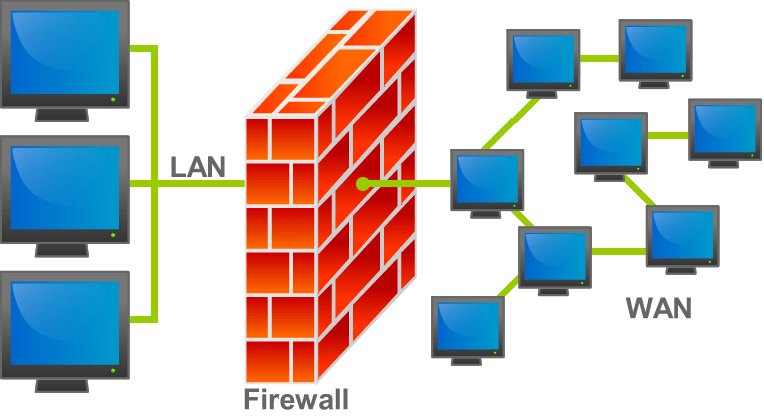

Немного о межсетевых экранах

Часто мы с экранов слышим термин фаервол (firewall). Их использование ограничивает доступ из одной сети в другую, или в свою сеть из внешнего интернета. Именно межсетевые экраны используют многие компании для обеспечения безопасности своей сети. По своей сути, именно межсетевые экраны определяют «пути», по которым определенные службы осуществляют свою деятельность в составе целой сети.

Межсетевой экран существует как:

- Отдельное аппаратное устройство;

- Встроенное в маршрутизатор ПО.

Существуют следующие типы межсетевых экранов:

- Прокси – выполняет роль посредника. Изначально, все данные приходят и проверяются таким сервером. Если в содержимом нет ничего опасного, данные передаются адресату. Хоть и имеет высокую степень надежности, уменьшает скорость передачи данных;

- Прокси ядра – комплексные межсетевые экраны пятого (последнего) поколения, которые могут отслеживать, запрещать и разрешать передачу\прием данных в зависимости от наполнения;

- Тип с контролем состояния – проверяет каждый пакет данных, приходящий в сеть и разрешает\запрещает прием. Если данные разрешены к приему – их подают на нужный канал, а если нет ни одного канала с запросом таких данных, их дальнейшее движение останавливается. Создан для отслеживания каждого канала;

- С фильтрацией отдельных пакетов – позволяет контролировать вход\выход отдельных данных в\из сети, но не призван предотвращать сторонние вредоносные атаки. Тут используют стандартные списки для обеспечения контроля доступа;

- С динамической фильтрацией пакетов – целая система, которая позволяет сети получить информацию от пользователей внешнего интернета. Преимуществом является то, что такие виды межсетевого экрана смогут запретить или разрешить исходящий трафик, а также, запретить прием любых данных, кроме запрашиваемых;

В обязанности всех межсетевых экранов входит контроль всех пакетами данных, кроме тех, которые прямо разрешены. Вся остальная информация – блокируется, проверяется и пропускается\отклоняется.

Сейчас, в условиях быстрого разрастания корпоративных сетей, межсетевые экраны тоже усиливают свою защиту, им дается все больше функций. Но вместе с ними и специалисты должны развивать свои навыки, чтобы знать, в какой момент подключать определенные функции, чтобы останавливать изобретательных злоумышленников.

[/vc_column_text][/vc_column][/vc_row][vc_row fluid=»1″ full_content=»1″ row_padd=»xs-padding» section_bg_color=»#f5f5f5″][vc_column width=»1/6″][vc_single_image image=»22017″ img_size=»113*150″ alignment=»right»][/vc_column][vc_column width=»5/6″][vc_column_text css=».vc_custom_1483612005172{margin-right: 100px !important;margin-left: 10px !important;}» it_color=»#000000″]Специалисты компании «Амика» всегда готовы проконсультировать вас по сервисам, услугам и устройствам защиты ваших ресурсов. Мы занимаемся следующими направлениями:

- Защита от утечки конфиденциальной информации за пределы компании (DLP).

- Защита от целенаправленных хакерских атак (APT).

- Защита от DDOS.

- Защита мобильных устройств (BYOD и MDM)

- Аудит и проверка на уязвимость

- Тесты на проникновение.

Бесплатную консультацию вы можете получить, обратившись к нам по телефону +38 044 355-07-70 или по адресу security@amica.ua.[/vc_column_text][/vc_column][/vc_row][vc_row row_padd=»sm-padding»][vc_column][vc_row_inner][vc_column_inner width=»1/2″][vc_custom_heading text=»Остались вопросы? Обращайтесь к нашим специалистам.» font_container=»tag:h2|text_align:left|color:%23000000″ google_fonts=»font_family:Open%20Sans%3A300%2C300italic%2Cregular%2Citalic%2C600%2C600italic%2C700%2C700italic%2C800%2C800italic|font_style:300%20light%20regular%3A300%3Anormal»][vc_column_text]

Заполните форму справа и наши менеджеры свяжутся с вами в течении 10 минут.

[/vc_column_text][/vc_column_inner][vc_column_inner width=»1/2″][vc_column_text][amoforms id=»8″][/vc_column_text][/vc_column_inner][/vc_row_inner][/vc_column][/vc_row][vc_row overlay_opacity=»0.8″ row_padd=»xs-padding» overlay_color=»#000000″ section_bg_color=»#f7f6f6″][vc_column][vc_custom_heading text=»Бесплатная PDF-брошюра» font_container=»tag:h2|font_size:22|text_align:center|color:%232e4861″ google_fonts=»font_family:Open%20Sans%3A300%2C300italic%2Cregular%2Citalic%2C600%2C600italic%2C700%2C700italic%2C800%2C800italic|font_style:300%20light%20regular%3A300%3Anormal»][vc_custom_heading text=»«7 простых способов, как не стать жертвой киберпреступления«» font_container=»tag:h2|font_size:36|text_align:center|color:%232e4861″ google_fonts=»font_family:Open%20Sans%3A300%2C300italic%2Cregular%2Citalic%2C600%2C600italic%2C700%2C700italic%2C800%2C800italic|font_style:700%20bold%20regular%3A700%3Anormal»][vc_row_inner css=».vc_custom_1515677796828{margin-top: px !important;}»][vc_column_inner width=»1/3″][vc_single_image image=»22823″ img_size=»» alignment=»right»][/vc_column_inner][vc_column_inner width=»1/3″ css=».vc_custom_1486984003247{background-position: 0 0 !important;background-repeat: no-repeat !important;border-radius: 1px !important;}»][vc_column_text it_color=»#2e4861″]

В брошюре вас ждут ответы на такие вопросы, как:

- Как уберечь себя от программы вымогателя

- Какую профилактику стоит проводить на своём ПК

- Правила безопасности

- Нюансы в стандартных способах защиты от вирусов

- Что делать чтобы обезопасить компанию от кибератак.

[/vc_column_text][/vc_column_inner][vc_column_inner width=»1/3″][vc_column_text it_color=»#2e4861″]

Получите брошюру немедленно, оставив свой email ниже

[/vc_column_text][vc_raw_js]JTNDc2NyaXB0JTIwdHlwZSUzRCUyMnRleHQlMkZqYXZhc2NyaXB0JTIyJTIwc3JjJTNEJTIyaHR0cHMlM0ElMkYlMkZhcHAuZ2V0cmVzcG9uc2UuY29tJTJGdmlld193ZWJmb3JtX3YyLmpzJTNGdSUzREJUVDFLJTI2d2ViZm9ybXNfaWQlM0Q1ODM1NDA2JTIyJTNFJTNDJTJGc2NyaXB0JTNF[/vc_raw_js][/vc_column_inner][/vc_row_inner][/vc_column][/vc_row]